이 가이드는 익명으로 통신하고, 웹을 탐색하고, 비트코인을 보내고 받을 수 있는 안전한 환경을 설정하는 방법을 보여줍니다. 설정하기 쉬운 개인 정보 보호 소프트웨어가 장착된 별도의 운영 체제를 설정하는 것으로 시작합니다. 그런 다음 암호화 키와 비트코인 지갑을 설정하여 비공개로 통신하고 거래합니다.

자신을 설정

1단계: 꼬리 얻기

Tails는 DVD 또는 USB 스틱에서 실행하는 Linux 운영 체제입니다. 컴퓨터에 설치할 필요가 없습니다. 모든 중요한 소프트웨어가 미리 설치되어 제공되며 Tor 네트워크를 통해 모든 트래픽을 라우팅합니다.

Tails를 얻는 가장 쉬운 방법은 이미 가지고 있는 사람에게 운영 체제 내부에 있는 Tails Installer 프로그램을 사용하여 USB 스틱에 사본을 쓰도록 요청하는 것입니다.

또 다른 옵션은 공식 웹 사이트에서 Tails (새 탭에서 열림)를 다운로드하고 확인하고 단계별 지침에 따라 수동으로 설치하는 것입니다. Tails 웹사이트의 지침이 처음에는 혼란스러워 보일 수 있지만 잘 쓰여져 있으므로 주의 깊게 따라하면 어렵지 않습니다.

2단계: 꼬리 시작

컴퓨터를 찾아 USB 스틱을 꽂거나 DVD를 드라이브에 넣고 컴퓨터를 시작합니다. 일부 컴퓨터는 자동으로 드라이브를 감지하고 Tails 실행을 시작하지만 대부분의 경우 BIOS 설정으로 들어가야 합니다. 문제가 발생하면 온라인 검색을 통해 특정 컴퓨터의 BIOS에 들어가는 방법을 찾으십시오.

브라우징, 채팅, 비트코인 거래, 문서 입력 등 특정 신원에 대해 수행하는 모든 작업은 Tails 내에서 수행되어야 합니다. 탐색에 집중하고 개인 Facebook이나 다른 ID와 연결된 블로그에 동시에 로그인하지 마십시오.

3단계: 지속성 활성화

지속성을 활성화하지 않으면 Tails에 데이터를 저장할 수 없습니다.

애플리케이션 > 테일에서 영구 볼륨 구성을 선택합니다. 이 옵션을 사용하려면 Tails Installer 프로그램을 사용하여 USB 스틱을 만들어야 합니다. USB 스틱을 수동으로 만든 경우(위에 설명된 대로) 다른 USB 스틱을 사용하여 Tails를 복사해야 합니다. Tails 설치 프로그램은 Applications > Tails > Tails 설치 프로그램 아래에 있습니다.

암호를 생성하라는 메시지가 표시됩니다. 이 책에서 Diceware (새 탭에서 열림) 로 보안 암호를 생성하는 방법에 대한 가이드를 확인하십시오 . 복잡성보다 길이가 더 중요합니다. Tails를 시작할 때마다 이 암호를 묻는 메시지가 나타납니다.

또한 Tails가 기억할 정보를 선택해야 합니다. Tails가 기억하는 것이 적을수록 보안이 강화되지만, Tails를 시작할 때마다 스스로 더 많은 것을 기억하고 다시 설정해야 합니다.

이 가이드에서 필요한 모든 기능을 원활하게 실행하려면 개인 데이터, GnuPG, Pidgin, 네트워크 연결, 브라우저 북마크, Bitcoin 클라이언트 및 Icedove를 선택하는 것이 좋습니다.

지속성으로 Tails를 다시 시작하고 암호를 입력합니다. 컴퓨터를 종료하면 "Persistence"라는 이름의 폴더에 있는 파일만 저장된다는 점을 기억하십시오.

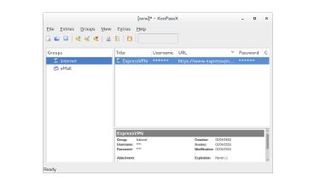

4단계: KeePassX 설정

KeePassX (새 탭에서 열림)는 몇 가지 비밀번호만 기억하면 되고 여전히 안전한 고유 비밀번호를 유지해야 하는 비밀번호 관리자입니다. 애플리케이션 > 액세서리 > KeePassX에서 KeePassX에 액세스합니다. 파일 > 새 데이터베이스 만들기를 선택하여 새 암호 데이터베이스를 만듭니다.

Diceware를 사용하여 KeePassX에 액세스하기 위한 길지만 기억하기 쉬운 암호를 설정하십시오. 이것은 기억해야 하는 최대 2~3개의 암호 중 두 번째입니다. 다른 모든 암호는 KeePassX로 만들고 액세스할 수 있습니다.

홈 폴더의 "Persistent" 폴더에 데이터베이스를 저장합니다.

새 비밀번호를 만들려면 새 항목 추가라는 노란색 키가 있는 버튼을 클릭합니다.

원하는 경우 제목을 지정하고 다른 정보도 입력합니다. 가장 중요한 버튼은 Gen이라고 표시되어 있습니다. "반복" 필드 오른쪽에 있습니다.

"반복" 필드 오른쪽에 있는 Gen 버튼을 클릭합니다. 이렇게 하면 임의의 암호가 생성됩니다. 길이와 숫자 또는 특수 문자를 포함할지 여부를 정의할 수 있습니다. 최대한의 보안을 위해 보지 마십시오. 당신이 그것을 볼 필요가 없습니다. 그리고 드물지만 무언가 또는 누군가가 화면을 캡처하는 경우 암호 대신 별표만 표시됩니다. 그것을 생성하고 복사하여 필요한 사이트에 붙여넣기만 하면 됩니다.

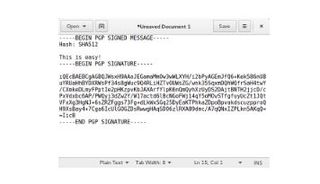

5단계: PGP 키 받기

Tails에 들어가면 응용 프로그램 > 유틸리티 > 암호 및 키에서 새 PGP 키를 만들 수 있습니다.

GnuPG 키 아래에 있는 파란색 "+" 기호를 클릭하고 이름과 이메일 주소를 입력하십시오. 이 정보를 구성할 수 있지만 나중에 이 키를 사용하여 암호화된 이메일을 보내고 받을 계획이라면 자신이 제어하는 이메일 주소를 입력해야 합니다.

PGP 키의 비밀번호를 입력하세요. Diceware 또는 KeePassX를 사용하여 비밀번호를 생성할 수 있습니다. 이메일을 보내거나 파일을 해독할 때마다 이 암호가 필요합니다.

몇 초 후 PGP 키가 GnuPG 키 목록에 나타납니다. 축하해요! 이제 이를 사용하여 자신의 데이터를 백업하거나 자신만 액세스할 수 있는 파일을 자신에게 안전하게 보낼 수 있습니다. 이에 대한 자세한 내용은 8단계: PGP로 모든 것을 백업합니다.

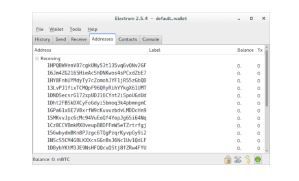

6단계: 일렉트럼 설정

비트코인 지갑은 애플리케이션 > 인터넷 > 비트코인 지갑 아래에 있습니다.

Electrum은 가벼운 비트코인 지갑 입니다 (새 탭에서 열림) . 즉, 자체 블록체인 사본 (새 탭에서 열림) (지금까지 발생한 모든 비트코인 거래의 불변 기록) 에 의존하지 않고 대신 여러 다른 노드에 의존합니다.

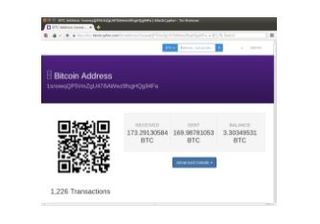

잔액을 확인하려면 Bitcoin 주소를 Blockexplorer에 입력하십시오.

예를 들어 Edward Snowden 방어 기금의 비트코인 주소는 다음과 같습니다.

1snowqQP5VmZgU47i5AWwz9fsgHQg94Fa

Blockcypher와 같은 Blockexplorer(더 많이 존재함)에 입력하여 잔액 및 이와 관련된 모든 트랜잭션을 볼 수 있습니다.

Electrum을 열어 새 지갑을 만듭니다. "표준 지갑"은 괜찮을 것입니다. 지갑 씨앗을 나타내는 13개의 영어 단어가 표시됩니다. 이 시드는 지갑의 암호 그 이상입니다. 이 시드를 가진 사람은 누구나 비트코인을 가져갈 수 있으므로 이 단어를 저장하는 위치에 주의하십시오.

지갑 시드 단어를 안전하게 저장하려면 KeePassX 데이터베이스에 새 항목을 만들어 댓글 필드에 붙여넣거나 종이에 적어 잠글 수 있습니다. 어느 쪽이든 암호화되지 않은 드라이브의 어디에도 텍스트 파일로 저장하지 마십시오.

진행을 누르고 다음 창에 지갑 시드를 입력한 다음 이상적으로는 KeePassX로 암호를 생성하여 암호를 선택합니다. 거래를 할 때마다 이 암호가 필요합니다.

Great! You can now receive and make Bitcoin payments. You can find your Bitcoin addresses and their balances under “Addresses.”

You can set up multiple wallets for your identity. You can create a new wallet for a single transaction if you so wish. Having separate wallets makes it easier to keep funds separate for accounting or privacy purposes.

Step 7: Communicate via XMPP and OTR

Pidgin (opens in new tab) is a chat program. As anonymous email accounts are hard to come by, it might be easier to chat with your contacts using this tool. The only downside is that you cannot receive messages when you’re offline.

Pidgin is under Applications > Internet > Pidgin.

Launch Pidgin. Add an account and choose XMPP as your protocol.

Pick a username, enter dukgo.com as the domain and pick a password, then tick the box Create this new account on the server. Close the window and connect to enable the new chat account in Pidgin. You may be prompted again to enter your username and password. Use KeePassX to create a secure and unique password.

Your [email protected] address can now be given out to your contacts. You will need to approve each individual contact before you can initiate a conversation with them.You have now set up XMPP chat (also called Jabber). Note: Even though [email protected] looks like an email address, it is not an email address and cannot be used to receive messages while offline.

To chat securely, you need to use OTR encryption. Click on OTR > Start private conversation.

OTR > 친구 인증을 클릭하여 대화의 무결성을 확인할 수 있습니다.

서로를 안정적으로 확인하는 가장 쉬운 방법은 채팅 밖에서 서로의 지문을 교환하는 것입니다. 수동 인증에서 볼 수 있습니다. 지문을 다른 사람과 공유하려면 게시판의 서명에 지문을 붙여넣거나 웹 사이트에 게시할 수 있습니다.

8단계: PGP로 모든 항목 백업

안전하면서도 비공개적인 백업 프로세스에서 가장 까다로운 부분은 PGP 키를 백업하는 것입니다. 열쇠를 잠그려는 노력이 많을수록 필요할 때 열쇠에 접근하기가 어려워집니다.

다음을 권장합니다. PGP 키를 생성할 때 Diceware에서 매우 강력한 암호를 선택하십시오. 키를 USB 스틱에 로드하고 스틱은 가족, 친구 또는 변호사에게 맡기십시오.

첫 번째 복사본이 손상되거나 손실될 수 있는 경우 두 개 이상의 백업 복사본을 만들 수도 있습니다.

암호가 충분히 길면(25자 이상) 키가 여전히 암호로 암호화되어 있기 때문에 키를 손에 넣은 경우에도 다른 사람이 통신 내용을 읽거나 백업에 액세스할 수 없어야 합니다.

KeePassX 비밀번호 데이터베이스와 비트코인 지갑은 물론 잃어버리면 안 되는 문서를 정기적으로 백업하는 것이 좋습니다.

백업하려는 모든 파일과 폴더를 선택합니다. 예를 들어 전체 "Persistence" 폴더를 선택할 수 있습니다. 선택 항목을 마우스 오른쪽 버튼으로 클릭하고 암호화를 선택합니다. 선택 항목을 암호화할 키를 묻는 창이 나타납니다. 자신의 PGP 키만 선택하십시오. 이 백업이 사용자에 의해 만들어졌다는 것을 확인할 수 있기를 원하지 않는 한 서명 옵션을 선택하지 마십시오. 귀하가 서명하지 않고 누군가 백업을 찾은 경우, 그들은 이 백업이 귀하가 아니라 귀하를 위해 만들어진 것임을 알게 될 것입니다.

여러 파일을 선택한 경우 패키지 방법을 묻는 메시지가 표시됩니다. 이렇게 하면 메타데이터가 최소한으로 남고 여러 개의 작은 파일 대신 추적하기 쉬운 단일 파일이 생성되기 때문에 함께 압축하여 암호화하는 것이 좋습니다. 프로세스에 시간이 걸릴 수 있습니다. 패키징한 후에는 .tar.gz(암호화되지 않은 패키지)로 끝나는 파일과 .tar.gz.gpg(암호화된 백업)로 끝나는 파일의 두 가지 파일이 생깁니다. .gpg 파일은 관심 있는 파일입니다. CD 또는 USB에 로드하여 멀리 보관하십시오.

파일의 암호를 해독할 시간이 되면 .gpg 파일을 두 번 클릭하고 PGP 키에 대한 암호를 입력한 다음 컴퓨터가 작동하도록 하십시오. 백업 복원에 의존하기 전에 이 프로세스를 테스트하는 것이 좋습니다.

9단계: 보유한 각 ID에 대해 위 단계를 반복합니다.

가지고 있는 각 ID에 대해 1~8단계를 반복합니다. 제어하고 별도로 유지하려는 각 가명, 회사, 활동에 대한 Tails가 포함된 별도의 USB 스틱이 있어야 합니다. 이러한 각 스틱에는 자체 암호, PGP 키 및 KeePassX 데이터베이스가 있어야 합니다.

모든 신원을 별도로 유지하십시오! 이 모든 항목에 너무 명확하게 레이블을 지정하지 말고 모든 항목을 별도의 위치에 보관하는 것이 좋습니다.

Lexie M은 정보 보안, 비트코인 및 개인 정보 보호에 대해 글을 씁니다. 그녀는 TechRadar의 최고의 VPN 제공업체 (새 탭에서 열림) 인 ExpressVPN을 위한 기술, 우주 여행, 블루베리와 블로그를 통한 권한 부여에 흥분하고 있습니다 . 이것은 iOS, Android, Kindle Kobo 및 Nook (새 탭에서 열림) 에서 무료로 다운로드할 수 있는 " Bitcoin Security and Privacy: A Practical Guide " 라는 Lexie의 eBook에서 발췌한 것입니다 .